新的 Dropbox 网络钓鱼攻击瞄准 SaaS 凭证 媒体

Dropbox钓鱼攻击:针对SaaS平台的最新威胁

关键要点

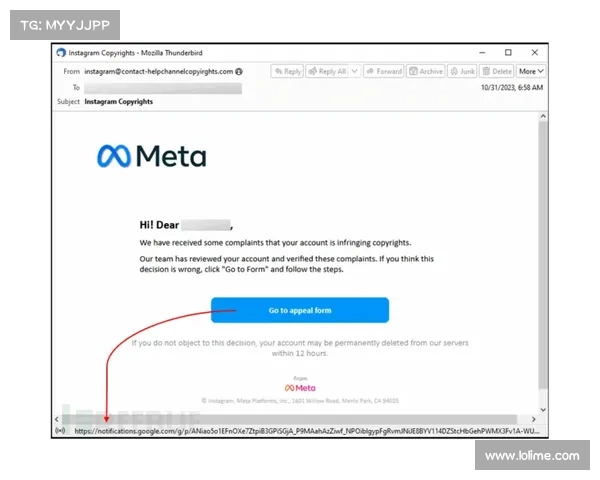

一种新的Dropbox钓鱼攻击瞄准了流行的SaaS平台,旨在绕过多因素身份验证。攻击者使用真实的Dropbox域名发送恶意邮件,并利用有效的令牌和MFA多因素认证进行身份验证。新的钓鱼邮件规则可将钓鱼邮件转移至“会话历史”文件夹,帮助攻击者隐匿活动。近期,Hackread报告指出,多种广泛使用的软件即服务SaaS平台的客户正在遭遇一种新型Dropbox钓鱼攻击。这种攻击自1月底以来已经开始,旨在绕过多因素身份验证,以便进行恶意软件部署和凭证泄露活动。

npv加速器

npv加速器根据Darktrace的报告,攻击者利用来自 noreply@dropbox[]com 的域名向使用Darktrace SaaS环境的员工发送了带有Dropbox托管PDF的电子邮件。当打开这个PDF文件时,它会建立与恶意端点的连接,最终重定向到一个伪造的Microsoft 365登录页面。研究人员表示,除了利用与ExpressVPN相关的端点来掩盖其位置外,威胁行为者还利用有效的令牌并满足多因素认证要求,从而避开了目标组织的MFA政策。此外,研究报告还显示,恶意活动通过新的电子邮件规则被隐蔽,过滤钓鱼邮件至“会话历史”文件夹。这一现象发生在Dropbox被利用进行商业电子邮件妥协BEC攻击几个月之后,这类攻击能够将目标用户重定向至窃取凭证的网站。

特征说明攻击类型钓鱼攻击利用的平台Dropbox影响的技术SaaS平台、多因素认证隐藏方法新的邮件规则将钓鱼邮件转移至“会话历史”为了保障您的账号安全,建议采取以下措施:

不随便打开未知邮件的链接或附件,特别是涉及敏感信息的内容。定期检查安全设置,以确保所有的多因素认证要求都已启用。关注邮件规则和过滤器,避免被恶意电子邮件攻击。相关链接

Hackread关于Dropbox钓鱼攻击的报道欧洲Pepco因钓鱼攻击损失1700万美元这种最新的网络攻击手法提醒我们,安全意识至关重要,企业和用户应始终保持警惕,以防止成为潜在的攻击目标。